-

带你了解后渗透工具Koadic

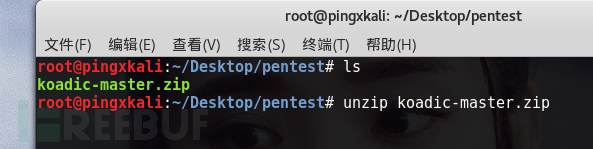

前言: 在朋友的博客上看到推荐的一款工具Koadic,我接触了以后发现很不错这款工具的强大之处我觉得就是拿到shell后的各种模块功能,我就自己写出来发给大家看看吧。 首先把项目克隆到本地: 项目地址 https://github.com/zerosum0x0/koadic.git 然后解压,如果你要安装到你指定的目录就先cd到那个目录在下载,我是复制到那了,所以我解压。如下图 运行koadic cd ko...阅读全文阅读全文

-

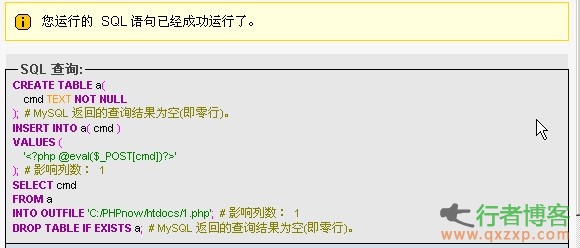

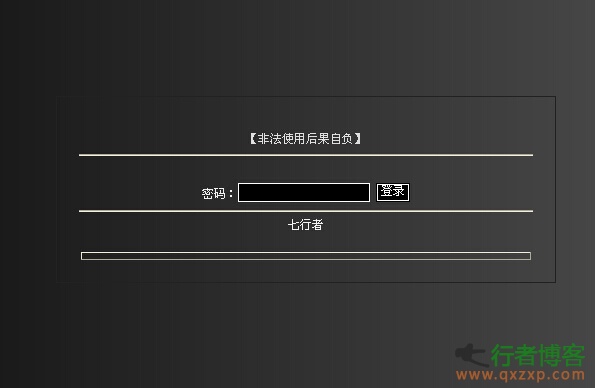

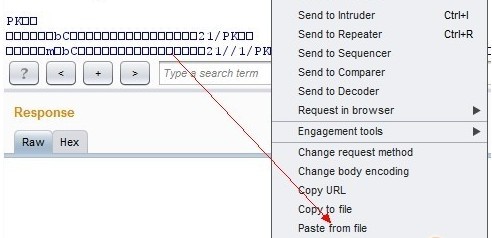

利用phpmyadmin执行语句拿webshell

很多时候,我们通过网站后台无法获得,然后我们就可以通过第3方漏洞来获得网站的webshell。 如果说服务器有安装phpmyadmin 且我们已知。网站的物理路径和phpmyadmin的帐号密码。 或者root密码可以通过以下方法进行尝试: 方法:load_file() C:\boot.ini load_file(0x433A5C626F6F742E696E69) 16进制 load_file(char(67,58,92,98,111,111,116,46,105,110,105)) ascii Conn.php...阅读全文

-

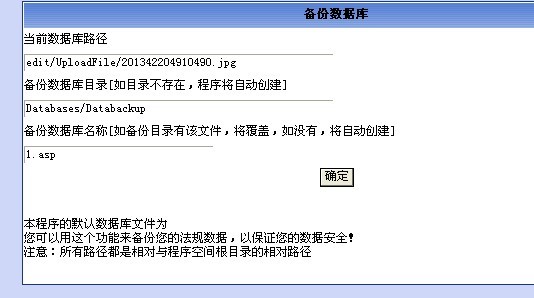

分享上传图片shell的绕过过滤的几种方法

一般网站图片上传功能都对文件进行过滤,防止webshell写入。但不同的程序对过滤也不一样,如何突破过滤继续上传? 本文总结了七种方法,可以突破! 1、文件头+GIF89a法。(php)//这个很好理解,直接在php马最前面写入gif89a,然后上传dama.php 2、使用edjpgcom工具向图片注入代码。(php)//edjpgcom修改,加入php一句话保存为dama.php 3、cmd命令下copy 图片.GIF+shell.ph...阅读全文

-

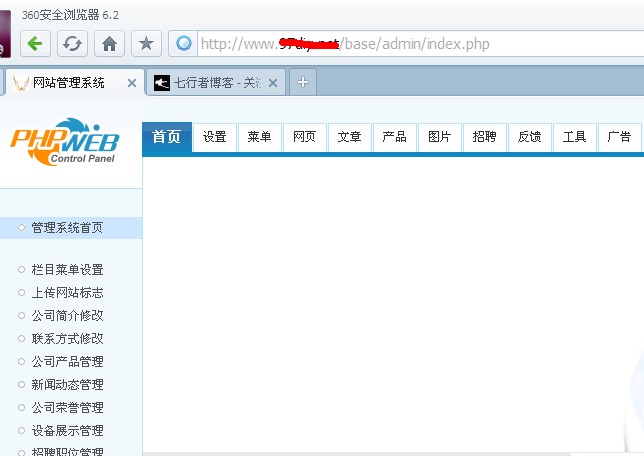

phpweb后台拿shell简单方法

关于phpweb后台拿shell简单方法。 首先登录后台admin.php 登录后台管理系统后,然后把下面的文件保存为xxx.html,修改action,把 www.xxx.com 改成你的目标网站地址。 代码文件如下: <form name=”uploadForm” method=”post” enctype=”multipart/form-data” action=”http://www.xxx.com/kedit/upload_cgi/upload.ph...阅读全文

-

服务器提权之webshell提权总结

服务器提权之webshell提权的一些经验总结。 第一,WEBSHELL 权限提升技巧 C:\DocumentsandSettings\AllUsers\ApplicationData\Symantec\pcAnywhere\ 看能否跳转到这个目录,如果行那就最好了,直接下它的 CIF 文件,破解得到 pcAnywhere密码,登陆. c:\ProgramFiles\serv-u\ C:\WINNT\system32\config\ 下它的 SAM,破解密码 c:\winnt\system32\inetsrv\data\ 是 erveryone...阅读全文

-

入侵网站时的十种小经验

入侵网站时的十种小经验 1.例如我们的目标网址为“http://www.xxxx.cn/forum/index.php”那么我们把地址改为http://www.xxxx.cn/forum/index.PHP后再浏览看看是否存在页面,如果存在的话,则服务器所使用的系统为windows,如果显示不存在,则服务器很有可能使用的是Linux 2. Ewebeditor拿站的新技巧 Ewebeditor 大家应该是再熟悉不过的吧?先用默认密码admin888登陆,不行就下...阅读全文